| خانه > گزارش ويژه > گزارش > کنترل وبلاگها در ایران به سبک چینیها؟ | |||

کنترل وبلاگها در ایران به سبک چینیها؟نیکآهنگ کوثرnikahang@radiozamaneh.comدر روزهای اخیر، انتشار گزارش مشترک دو گروه کانادایی، از جمله، آزمایشگاه شهروندی مرکز مانک دانشگاه تورنتو، در مورد جاسوسی از طریق ارتباط رایانهای ـ اینترنتی توسط چینیها، بسیاری افراد و همچنین کشورها و دولتها را نگران این مسأله کرده است. بر اساس این گزارش، کمتر از هزار و سیصد کامپیوتر در صد و سه کشور دنیا، آلوده به نرمافزارهای جاسوسی چینیها بودهاند. گفته میشود، نزدیک به سیدرصد کامپیوترهای میزبان، متعلق به هدفهای مهم سیاسی و اقتصادی بوده است. در روزهای اخیر، در سپهر وبلاگی ایران نیز، بسیاری نگران کنترل وبلاگها و کامپیوترهای خودشان توسط مجموعهای هستند که به «گرداب» معروف است و به سپاه پاسداران مرتبط میباشد. در همین رابطه، با کمال فراهانی و آرش آبادپور، دو نفر از متخصصین و تحلیلگران شبکهی اینترنت، گفت و گو کردهام.

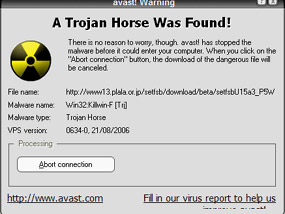

کمال فراهانی، دانشجوی علوم رایانهای معتقد است که در ایران نیز میتوان به روش چینیها عمل کرد: اگر در ایران هم مثل چین، دولت پشت چنین کاری باشد، به راحتی میتوانند با همکاری با آیاسپیها (ISP)، لیست آیپیهای (IP) آن را بیرون بکشند، به خصوص که در ایران هم آیپیهای ولید مشترک اینترنت دارند. بعد میتوانند با توجه به سیستم عامل و دستگاهی که با آن به اینترنت وصل میشوند، دنبال نقاط ضعف آن بگردند و از طریق این نقاط ضعف، یکسری حملاتی را ترتیب بدهند. چند نوع حمله اینچنینی به کامپیوتر داریم؟ انواع حملات هست، اما عمدتاً از ضعفهای سیستم عامل استفاده میشود. ترتیب حملات به کاربرهایی که ویندوز هستند، ویندوز اکسپی (XP) و ویستا (VISTA) فرق میکند. ولی با توجه به وضعیت آپدیتهایی که روی کامپیوترشان نصب شده و یا احیاناً از نرمافزارهایی مثل Zone Alarm و Norton استفاده میکنند، نوع این حملات ممکن است متفاوت باشد. یکی از آنها میتواند این باشد که روی آن کامپیوتر تروجان (Trojan) بگذارند.

از آرش آبادپور که با وبلاگ «کمانگیر» در وبلاگستان فارسی معروف است، دربارهی روشی که چینیها به عنوان «فیشینگ هدفدار» بهکار بردهاند، سوال کردم. فیشینگ هدفدار یا Spear phishing، روشی است که گروههای ضربت به کامپیوترهای افراد خاصی حمله میکنند: در فیشینگ هدفدار، افرادی که مورد توجه بیشتری هستند، باید بیشتر دقت کنند. این نکته خیلی مهم است. نکتهی مهم دیگر این است که یک بخش دولت است، دولتی که با آن طرف هستیم و میخواهد جلوی آزادی بیان را بگیرد یا اطلاعات کسب کند، همان کاری که چینیها کردند. فرض کنید، ایمیلی را که دالایی لاما برای فردی فرستاده بود، گرفتند و با آن فرد تماس گرفتند که این رابطه را برقرار نکن، ما اطلاع داریم. یا فعال سیاسی را به دلیل اطلاعاتی که از این طریق گرفتند، دستگیر کردند. از کمال فراهانی دربارهی مشکلات هدفگیری افراد خاص سوال کردم: وقتی هدفتان فرد خاصی باشد، کار مشکلتر است. چون باید بالاخره یک بار، به شکلی با آن مشترک ارتباطی داشته باشید. مثلاً یک بار با او چت کرده باشید، یک آیپی از او داشته باشید، یا ایمیلی زده باشد که در هِدِر (header) آن اطلاعاتی از فرستنده باشد. در غیر این صورت کسی نمیتواند تصادفاً شروع به گشتن برای پیدا کردن آیپی یک نفر در خارج از کشور، بکند. آرش آبادپور معتقد است که حمله به کامپیوترهای میزبان به دو طریق صورت میگیرد: حمله به دو طریق صورت میگیرد؛ طریق سادهتر که همه با آن آشنا هستیم، این است که ایمیلی برای فرد فرستاده میشود که در آن آدرس یک وب هست که باید باز کنید. به شدت واضح است، جیمیل باید در سرور گوگل باشد و نه مثلاً در مایس بوک یا سایت دات.کام (MySpook.com) و… اگر چنین باشد، معلوم است که مسألهدار است. از جستوجوگر امنتری هم میتوان استفاده کرد. مثلاً فایرفاکس، به شدت امن است و حواسش هست، حتا اگر شما اشتباه کنید و بخواهید چنین کاری کنید، جلوی شما را میگیرد. اخطار میدهد که این وبسایت مسأله دارد. راه دیگر از طریق فرستادن فایلهای ویروسدار است. لزوماً هم نباید فایل exe باشد. ما فکر میکنیم فقط فایلهای exe ویروسی هستند. نه، تقریباً هر فایلی میتواند حاوی ویروس باشد: فایل پی.دی.اف یا فایل دات وورد، فایل فشردهی وینرار(WinRar). بسیاری از این نرمافزارها نقاطی دارند که یک هکر میتواند استفاده کند. برای شما فایل وینرار میفرستد، فایل را باز میکنید، خطا میدهد، متوجه نمیشوید چه شد. ولی در واقع خطا نداده، بلکه از ضعف وینرار استفاده کرده، باعث شده وینرار فعال شود، فایلی که میخواهد جایی ضبط شود و اجرا شود. از این لحظه به بعد، شما در اختیار آن فرد هستید.

در گزارش آمده، بعضی از روشهایی که چینیها استفاده کردهاند، فرستادن تروجان یا همان اسب تراوا، به کامپیوترهای میزبانان بوده است. از این اسبهای تراوا چه استفادههایی توانستهاند بکنند؟ فردی که موفق شده، تروجان یا اسب تراوای خود را روی کامپیوتری بفرستد و آن را آلوده کند، دسترسیهای عجیب و غریبی دارد. مثلاً اگر ماشین شما وبکم (دوربین اینترنتی) دارد، میتواند وبکم شما را روشن کند. یا میتواند صدای شما را ضبط کند. یا میتواند از صفحهی شما عکس بگیرد و ببیند روی صفحهی شما چی هست. میتواند ببیند، شما روی کیبرد چه چیزی را دارید، ضبط میکنید. یعنی زمانی که تروجان میآید، عملاً وابسته به لطف کسی که شما را هک کرده هستید و اینکه تا چه حد میخواهد از شما استفاده کند و چه میخواهد از شما بکشد. اینها مسایل فنی هستند که بچههای وبلاگنویس، بهخصوص وبلاگ نویسهای داخلی باید خیلی مراقب باشند. آیا مسایل غیرفنی هم هست که باید در مورد آنها دقت بیشتری انجام داد؟ برای کسی که در اینترنت کار میکند، فرض اساسی باید این باشد که مواظب باشد. این مراقبت را در جنبههای مختلفی باید انجام داد. مثلاً بچهها حواسشان نیست که مطلبی که در وبلاگ منتشر میکنند، به فاصلهی چند دقیقه یا حتا کمتر، در گوگل پخش میشود. زیاد دیدهایم که وبلاگ نویس مطلبی را مینویسد، بعد به این نتیجه میرسد که اشتباه کرده، فرض کنید مطلبی را نوشته که نباید مینوشته یا به هر دلیل، اطلاعی را بیرون داده که نباید و مطلب را از وبلاگ برمیدارد. حواسش نیست که این مطلب همین الان پخش و تمام شده است.  گزارش مرتبط: • Vast Spy System Loots Computers in 103 Countries |

لینکدونی

آخرین مطالب

موضوعات

آرشیو ماهانه

|

||

|

نظرهای خوانندگان

در مورد نفوذ تروجان هایی که باعث می شود بتوانند وب کم شما را روشن کنن یا صدای شما را ضبط کنند، لطفا توضیح بیشتری دهید. چونگه می توان با آن مقابله کرد؟ آیا داشتن نسخه به روز نورتون کافیست؟ ظاهرا کافی نیست. می شود یک دستور العمل حفاظتی بسیار مختصر منتشر کنید؟

--------------------------

-- بدون نام ، Apr 5, 2009استفاده از فایروال

zone alarm

هم اکیدا توصیه می شود.

و تا حد امکان از اینترنت اکسپلورر استفاده نکنید.

فایرفاکس و اپرا ارجحیت دارند.

phishing به معنی ماهیگیری نیست!!!

-- نون ، Apr 5, 2009---------------

اصلاح شد. ممنون

بهتر است که حتما firewall داشته باشید و از سیستم عامل Linux که بسیار امن تر از Windows می باشد استفاده کنید و در هر بار استفاده ازBrowser فایلهای موقت ذخیره شده را خذف کنید.

-- داود ، Apr 6, 2009لطفا توضیح دهید این فرم های ارسال نظرات در سایت ها برای دولت قابل رهگیری هست یا خیر هزاران نفر از ترس این موضوع جرات ارسال نظرات خود را ندارند

-- بدون نام ، Apr 6, 2009---------------------

بهتر است با رعایت تمام نکات امنیتی موارد خطر ساز را به حداقل برسانید و در عین حال در صورت استفاده از اینترنت دایال آپ امکان رهگیری شما سخت تر خواهد بود.

اما هیچ کس و هیچ نهادی تضمینی بر عدم پی گیری

صد در صدی نهادهای خرابکار نمی دهد و نخواهد داد.

ورای اینها نگران نباشید و با رعایت نکات ایمنی به فعالیت خود ادامه دهید.

استفاده از Linux آن ها را تقریبا فلج می کند. بهتر است همه کسانی که نگرانند از Linux استفاده کنند.

-- نام ، Apr 6, 2009جامعه بین ال مللی نمیتونه تنبیهاتی برای این دولتهای دیکتاتور منش در نظر بگیره؟

-- chiz@basiji.cun ، Apr 7, 2009البته نه مثل گذشته محدود کردن بیشتر یوزرهای ایرانی! بلکه تنبیهات هدفداری مثل محرومیت سایتهای دولت ایران و اخطار برای از دست دادن دامینهاشون یا هر چیز دیگری! اینجور که نمیشود اینها هر غلطی خواستند بکنند کسی هم کاری بکارشان ندارد.